Kita dapat terkoneksi ke internet, karena :

1. Adanya komputer

2. Adanya kabel UTP dan RJ 45

3. Adanya HUB/SWITCH

4. Adanya Router

5. Terdapat Modem

6. Adanya ISP

7. IP address

8. DNS

9. Adanya gateway

10. Adanya NIC (Network Interface Card)

Senin, 12 Maret 2012

Senin, 13 Februari 2012

VIRUS

Virus komputer: Sebuah kode komputer yang mampu “berbiak dengan sendirinya” yang menempelkan sebagian atau seluruh kodenya pada file atau aplikasi, dan mengakibatkan komputer Anda melakukan hal-hal yang tidak Anda inginkan.

Virus-virus komputer merupakan penyakit umum dalam dunia teknologi modern. Mereka dapat menyebar dengan cepat melalui jaringan komputer yang terbuka seperti Internet, dan mengakibatkan kerugian hingga milyaran dolar dalam waktu singkat. Lima tahun yang lalu, peluang untuk terjangkiti sebuah virus dalam periode 12 bulan adalah 1 berbanding 1000; sekarang perbandingan itu naik drastis hingga 1 berbanding 10. Statistik vital dari virus:

· Virus-virus masuk ke dalam sistem Anda melalui e-mail, download, floppy disk yang terinfeksi, atau (kadang-kadang) oleh hacking.

· Dari definisinya, sebuah virus harus dapat melakukan “pembiakan sendiri” (alias membuat kloning atau salinan dari dirinya sendiri) untuk dapat menyebar.

· Saat ini terdapat ribuan jenis virus, tetapi hanya sedikit yang ditemukan “di belantara” (berkeliaran, tak terdeteksi, di dalam jaringan) karena sebagian besar dari virus yang dikenal lahir dari laboratorium, yang merupakan varian dari virus “liar” yang banyak terdapat di dunia.

· Akibat yang ditimbulkan virus bervariasi, mulai dari yang menjengkelkan hingga yang sangat merusak, akan tetapi virus yang paling sederhana pun memiliki kecenderungan untuk merusak karena adanya bug pada kode komputer mereka (karena programmer virusnya sangat ceroboh atau memang punya niat jahat).

· Software antivirus yang ada di pasaran saat ini dapat mendeteksi hampir semua jenis virus yang ada, tetapi harus diupdate secara reguler untuk menjaga keefektifannya.

Sebuah virus hanyalah sebuah program komputer. Seperti program komputer lainnya, di dalamnya terdapat instruksi yang dapat menyuruh komputer untuk melakukan tugas tertentu. Tetapi berbeda dengan program aplikasi, sebuah virus biasanya memerintahkan komputer Anda untuk melakukan hal yang sebenarnya tidak Anda inginkan, dan biasanya dapat menyebarkan dirinya ke file-file yang ada di dalam komputer Anda–dan kadang-kadang ke komputer orang lain juga.

Bila Anda beruntung, sebuah virus paling-paling hanya menyebabkan komputer untuk melakukan tindakan yang aneh-aneh, seperti menyebabkan speaker komputer Anda berbunyi “blip-blip-blip” secara acak. Yang paling ditakuti adalah virus ganas yang dapat menyebabkan seluruh data pada harddisk Anda hilang (dengan memerintah komputer untuk memformat harddisk), bahkan ada virus yang dapat merusak hardware komputer Anda, seperti virus CIH yang merusakkan BIOS motherboard komputer Anda.

<<Bagaimana Komputer Saya Dapat Terkena Virus?>>

Komputer Anda dapat terinfeksi virus saat Anda menyalin sebuah file yang terinfeks ke dalam komputer, kemudian mengaktifkan kode dari tubuhnya saat file yang terinfeksi tersebut dijalankan atau dibuka. Mungkin Anda tidak merasa menyalinkan file terinfeksi ke dalam komputer Anda: Hei, virus tidak peduli apakah mereka menempel pada attachment e-mail, saat Anda tengah mendownload file, atau melalui floppy disk yang sering dipinjam-pinjamkan. Dan saat ini, dengan meningkatnya pemakai Internet, trend penyebaran virus adalah melalui attachment e-mail.

Pada saat Anda membuka file atau aplikasi yang terinfeksi, kode perusak menyalin dirinya sendiri ke dalam sebuah file pada sistem Anda, kemudian menunggu untuk mengirimkan isinya–apapun itu yang dirancang si programmer untuk dilakukan pada komputer orang lain. Dengan hanya menghapus e-mail yang terinfeksi setelah Anda membuka file attachment-nya tidak akan menolong, karena virus tersebut telah merasuk ke dalam sistem komputer Anda sebelumnya.

Seorang penulis virus dapat mengeset waktu penyerangan virusnya, saat itu juga, pada waktu atau tanggal tertentu, atau pada saat suatu perintah tertentu dijalankan, misalnya sewaktu Anda memerintahkan menyimpan atau menutup sebuah file. Contoh: virus Michaelangelo yang diprogram untuk melepas kode perusaknya setiap tanggal 6 Maret setiap tahunnya–yang merupakan tanggal ulang tahun

<<Jenis-jenis Virus Umum>>

Saat ini banyak jenis variasi virus yang beredar, kebanyakan diantaranya dapat dikelompokkan menjadi enam kategori umum, dimana tiap jenis sedikit berbeda cara kerjanya:

· Virus boot-sector: menggantikan atau memasukkan dirinya ke dalam boot-sector–sebuah area pada hard drive (atau jenis disk lainnya) yang akan diakses pertama kali saat komputer dinyalakan. Virus jenis ini dapat menghalangi komputer Anda untuk melakukan booting dari hard disk.

· Virus file: menginfeksi aplikasi. Virus ini melakukan eksekusi untuk menyebarkan dirinya pada aplikasi dan dokumen yang terkait dengannya saat file yang terinfeksi dibuka atau dijalankan.

· Virus makro: ditulis dengan menggunakan bahasa pemrograman makro yang disederhanakan, dan menginfeksi aplikasi Microsoft Office, seperti Word dan Excel, dan saat ini diperkirakan 75 persen dari jenis virus ini telah tersebar di dunia. Sebuah dokumen yang terinfeksi oleh virus makro secara umum akan memodifikasi perintah yang telah ada dan banyak digunakan (seperti perintah “Save”) untuk memicu penyebaran dirinya saat perintah tersebut dijalankan.

· Virus multipartite: menginfeksi baik file dan boot-sector–sebuah penjahat berkedok ganda yang dapat menginfeksikan sistem Anda terus menerus sebelum ditangkap oleh scanner antivirus.

· Virus polymorphic: akan mengubah kode dirinya saat dilewatkan pada mesin yang berbeda; secara teoritis virus jenis ini lebih susah untuk dapat dideteksi oleh scanner antivirus, tetapi dalam kenyataannya virus jenis ini tidak ditulis dengan baik, sehingga mudah untuk diketahui keberadaannya.

· Virus stealth: menyembunyikan dirinya dengan membuat file yang terinfeksi tampak tidak terinfeksi, tetapi virus jenis ini jarang mampu menghadapi scanner antivirus terbaru.

<<Semua Kode Jahat (Malicious Code) Bukanlah Virus>>

Salah satu persepsi keliru dalam masyarakat komputer adalah kode elektronik buruk lainnya, seperti worm dan aplikasi Trojan horse adalah jenis virus. Mereka bukan virus. Worm, Trojan horse, dan virus dalam kategori yang besar biasa disebut analis sebagai “kode jahat”.

Sebuah worm akan mereplikasi dirinya dan masuk ke dalam koneksi jaringan untuk menginfeksi setiap mesin pada jaringan tersebut dan kemudian mereplikasi dirinya kembali, mengambil ruang hard disk dan memperlambat kerja komputer dan jaringan. Walau begitu, worm tidak mengubah atau menghapus file-file lainnya.

Sebuah Trojan horse tidak mereplikasi dirinya, tetapi ia berupa sebuah program jahat yang disamarkan sebagai format lain seperti sebuah screen saver atau file gambar. Saat dieksekusi pada mesin Anda, sebuah Trojan horse akan mengambil informasi dari sistem Anda–seperti nama user dan passwordnya–atau dapat membuat seorang hacker jahat mengambil alih komputer Anda secara remote (dari jarak jauh).

<<Software Antivirus Menjawab Panggilan Darurat>>

Para ahli virus telah mendata sekitar 40.000 jenis virus dan variannya selama bertahun-tahun, walau hanya 200 jenis saja yang saat ini aktif di belantara komputer. Sementara kebanyakan virus lebih banyak hanya mengganggu dan menghabiskan waktu kita, dari jenis yang sangat merusaklah yang sangat berbahaya bagi kesehatan [komputer dan kantung Anda].

Virus komputer telah ada sejak tahun 1960, sejak dimulainya era komputer, walau hingga kisaran tahun 1980 mereka kebanyakan hanya spesimen di laboratorium komputer, diciptakan oleh periset dan dilepas dalam lingkungan yang terkontrol untuk mengevaluasi efek mereka.

Saat virus pertama kali ditemukan di permukaan pada tahun 1980-an, penyebaran mereka sangat lambat dan berpindah melalui “jaringan penyelundup”: melalui floppy disk yang dijual dan dibagi pakai antar komputer. Tetapi dengan adanya Internet dan akses e-mail penyebaran virus semakin dipercepat.

Dua tahun yang lalu, dimulai dengan munculnya virus Melissa LoveLetter, penyebaran virus lewat e-mail terus meningkat sehingga perbandingan pengguna komputer biasa menghadapi virus pun semakin membesar. Virus e-mail sekarang menempati tempat teratas dimana ia mengambil porsi 81 persen penyebab komputer terinfeksi virus dan dapat menyebar ke dalam sistem dalam hitungan menit.

<<Berlatih Menggunakan Komputer Secara Aman>>

Jalan terbaik untuk melindungi diri [eh, komputer] Anda dari virus adalah jika Anda memiliki koneksi ke Internet, jangan membuka attachment e-mail dari orang yang tidak dikenal dan hindari mendownload dari sumber yang tidak jelas. Lawan keinginan Anda untuk mengklik-dobel isi mailbox Anda. Dan bila Anda mendapat sebuah attachment file dan Anda tidak memintanya, tanyakan pada si pengirim tentang isi attachment dan bagaimana cara menggunakannya tersebut sebelum dibuka.

Untuk memperketat keamanan, Anda perlu menginstall software scanning antivirus yang handal dan selalu mendownload updatenya secara teratur. Vendor software antivirus besar, seperti Symantec, Network Associates, Computer Associates, dan Kapersky Lab, menyediakan layanan update reguler (sebagai catatan Computer Associates InoculateIT merupakan software antivirus yang gratis). Beberapa vendor juga menawarkan layanan update reguler melalui situs Web perusahaan mereka.

Update secara reguler sangat penting. Para periset dari Computer Economics memperkirakan bahwa 30 persen dari usaha kecil sangat rentan terhadap bahaya virus dan itu dikarenakan mereka tidak mengupdate software antivirus mereka secara teratur atau mereka tidak menginstalasikannya secara benar.

<<Cara Kerja Software Antivirus>>

Software antivirus memindai isi harddisk komputer dengan dua cara. Bila terdapat virus yang dikenal (yaitu virus yang telah diketahui keberadaannya dan penangkalnya telah ditemukan) maka software tersebut akan mencari signature (tanda) virus–yaitu sebuah string unik pada byte program virus yang mengidentifikasikan virus tersebut seperti sebuah sidik jari–dan akan membuangnya dari sistem Anda. Kebanyakan software scanning tidak hanya mencari virus jenis awal saja, tetapi juga dapat mencari varian virus tersebut, karena kode signature virus tersebut biasanya serupa.

Dalam kasus virus baru yang belum ditemukan antidote-nya, software antivirus akan menjalankan program heuristic yang akan mencari aktivitas mirip virus pada sistem Anda. Bila program tersebut melihat ada gejala tak beres, ia akan mengkarantinakan program yang bermasalah tersebut dan akan menampilkan pesan peringatan pada Anda mengenai apa yang akan dilakukan oleh program tersebut (misalnya mengubah registry Windows Anda). Bila Anda dan software merasa bahwa program tersebut adalah virus, Anda dapat mengirimkan file yang telah terkarantina tersebut pada vendor software antivirus untuk dianalisa, menentukan signaturenya, menamainya dan memasukkannya ke dalam katalog, dan mengirimkan antidote-nya. Virus itu sekarang merupakan virus yang dikenal.

Bila virus tersebut tidak muncul lagi–hal tersebut sering terjadi karena virus tidak ditulis dengan baik untuk disebarkan–vendor akan mengkategorikan virus itu sebagai dormant (virus tidur). Tetapi sebagian virus menyebar seperti gempa: Penyebaran awalnya selalu disertai dengan kejadian susulan. Varian virus (virus jiplakan yang muncul setelah penyebaran virus pertama) akan menambah jumlah jenis virus yang ada.

Contoh adalah saat virus Melissa LoveLetter muncul di Amerika Serikat, variannya–VeryFunnyJoke–langsung muncul dalam beberapa saat, diikuti dengan lebih dari 30 jenis lainnya dalam dua bulan kemudian. Dan tidak semua varian berasal dari penulis program yang misterius. Beberapa perusahaan pernah terinfeksi oleh varian virus yang disebarkan oleh pegawainya sendiri yang penuh rasa ingin tahu terhadap virus yang mereka yang terima, menciptakan variannya, dan melepaskannya dalam sistem komputer perusahaan mereka–kadang secara tidak sengaja, kadang memang ingin melakukannya

Virus-virus komputer merupakan penyakit umum dalam dunia teknologi modern. Mereka dapat menyebar dengan cepat melalui jaringan komputer yang terbuka seperti Internet, dan mengakibatkan kerugian hingga milyaran dolar dalam waktu singkat. Lima tahun yang lalu, peluang untuk terjangkiti sebuah virus dalam periode 12 bulan adalah 1 berbanding 1000; sekarang perbandingan itu naik drastis hingga 1 berbanding 10. Statistik vital dari virus:

· Virus-virus masuk ke dalam sistem Anda melalui e-mail, download, floppy disk yang terinfeksi, atau (kadang-kadang) oleh hacking.

· Dari definisinya, sebuah virus harus dapat melakukan “pembiakan sendiri” (alias membuat kloning atau salinan dari dirinya sendiri) untuk dapat menyebar.

· Saat ini terdapat ribuan jenis virus, tetapi hanya sedikit yang ditemukan “di belantara” (berkeliaran, tak terdeteksi, di dalam jaringan) karena sebagian besar dari virus yang dikenal lahir dari laboratorium, yang merupakan varian dari virus “liar” yang banyak terdapat di dunia.

· Akibat yang ditimbulkan virus bervariasi, mulai dari yang menjengkelkan hingga yang sangat merusak, akan tetapi virus yang paling sederhana pun memiliki kecenderungan untuk merusak karena adanya bug pada kode komputer mereka (karena programmer virusnya sangat ceroboh atau memang punya niat jahat).

· Software antivirus yang ada di pasaran saat ini dapat mendeteksi hampir semua jenis virus yang ada, tetapi harus diupdate secara reguler untuk menjaga keefektifannya.

Sebuah virus hanyalah sebuah program komputer. Seperti program komputer lainnya, di dalamnya terdapat instruksi yang dapat menyuruh komputer untuk melakukan tugas tertentu. Tetapi berbeda dengan program aplikasi, sebuah virus biasanya memerintahkan komputer Anda untuk melakukan hal yang sebenarnya tidak Anda inginkan, dan biasanya dapat menyebarkan dirinya ke file-file yang ada di dalam komputer Anda–dan kadang-kadang ke komputer orang lain juga.

Bila Anda beruntung, sebuah virus paling-paling hanya menyebabkan komputer untuk melakukan tindakan yang aneh-aneh, seperti menyebabkan speaker komputer Anda berbunyi “blip-blip-blip” secara acak. Yang paling ditakuti adalah virus ganas yang dapat menyebabkan seluruh data pada harddisk Anda hilang (dengan memerintah komputer untuk memformat harddisk), bahkan ada virus yang dapat merusak hardware komputer Anda, seperti virus CIH yang merusakkan BIOS motherboard komputer Anda.

<<Bagaimana Komputer Saya Dapat Terkena Virus?>>

Komputer Anda dapat terinfeksi virus saat Anda menyalin sebuah file yang terinfeks ke dalam komputer, kemudian mengaktifkan kode dari tubuhnya saat file yang terinfeksi tersebut dijalankan atau dibuka. Mungkin Anda tidak merasa menyalinkan file terinfeksi ke dalam komputer Anda: Hei, virus tidak peduli apakah mereka menempel pada attachment e-mail, saat Anda tengah mendownload file, atau melalui floppy disk yang sering dipinjam-pinjamkan. Dan saat ini, dengan meningkatnya pemakai Internet, trend penyebaran virus adalah melalui attachment e-mail.

Pada saat Anda membuka file atau aplikasi yang terinfeksi, kode perusak menyalin dirinya sendiri ke dalam sebuah file pada sistem Anda, kemudian menunggu untuk mengirimkan isinya–apapun itu yang dirancang si programmer untuk dilakukan pada komputer orang lain. Dengan hanya menghapus e-mail yang terinfeksi setelah Anda membuka file attachment-nya tidak akan menolong, karena virus tersebut telah merasuk ke dalam sistem komputer Anda sebelumnya.

Seorang penulis virus dapat mengeset waktu penyerangan virusnya, saat itu juga, pada waktu atau tanggal tertentu, atau pada saat suatu perintah tertentu dijalankan, misalnya sewaktu Anda memerintahkan menyimpan atau menutup sebuah file. Contoh: virus Michaelangelo yang diprogram untuk melepas kode perusaknya setiap tanggal 6 Maret setiap tahunnya–yang merupakan tanggal ulang tahun

<<Jenis-jenis Virus Umum>>

Saat ini banyak jenis variasi virus yang beredar, kebanyakan diantaranya dapat dikelompokkan menjadi enam kategori umum, dimana tiap jenis sedikit berbeda cara kerjanya:

· Virus boot-sector: menggantikan atau memasukkan dirinya ke dalam boot-sector–sebuah area pada hard drive (atau jenis disk lainnya) yang akan diakses pertama kali saat komputer dinyalakan. Virus jenis ini dapat menghalangi komputer Anda untuk melakukan booting dari hard disk.

· Virus file: menginfeksi aplikasi. Virus ini melakukan eksekusi untuk menyebarkan dirinya pada aplikasi dan dokumen yang terkait dengannya saat file yang terinfeksi dibuka atau dijalankan.

· Virus makro: ditulis dengan menggunakan bahasa pemrograman makro yang disederhanakan, dan menginfeksi aplikasi Microsoft Office, seperti Word dan Excel, dan saat ini diperkirakan 75 persen dari jenis virus ini telah tersebar di dunia. Sebuah dokumen yang terinfeksi oleh virus makro secara umum akan memodifikasi perintah yang telah ada dan banyak digunakan (seperti perintah “Save”) untuk memicu penyebaran dirinya saat perintah tersebut dijalankan.

· Virus multipartite: menginfeksi baik file dan boot-sector–sebuah penjahat berkedok ganda yang dapat menginfeksikan sistem Anda terus menerus sebelum ditangkap oleh scanner antivirus.

· Virus polymorphic: akan mengubah kode dirinya saat dilewatkan pada mesin yang berbeda; secara teoritis virus jenis ini lebih susah untuk dapat dideteksi oleh scanner antivirus, tetapi dalam kenyataannya virus jenis ini tidak ditulis dengan baik, sehingga mudah untuk diketahui keberadaannya.

· Virus stealth: menyembunyikan dirinya dengan membuat file yang terinfeksi tampak tidak terinfeksi, tetapi virus jenis ini jarang mampu menghadapi scanner antivirus terbaru.

<<Semua Kode Jahat (Malicious Code) Bukanlah Virus>>

Salah satu persepsi keliru dalam masyarakat komputer adalah kode elektronik buruk lainnya, seperti worm dan aplikasi Trojan horse adalah jenis virus. Mereka bukan virus. Worm, Trojan horse, dan virus dalam kategori yang besar biasa disebut analis sebagai “kode jahat”.

Sebuah worm akan mereplikasi dirinya dan masuk ke dalam koneksi jaringan untuk menginfeksi setiap mesin pada jaringan tersebut dan kemudian mereplikasi dirinya kembali, mengambil ruang hard disk dan memperlambat kerja komputer dan jaringan. Walau begitu, worm tidak mengubah atau menghapus file-file lainnya.

Sebuah Trojan horse tidak mereplikasi dirinya, tetapi ia berupa sebuah program jahat yang disamarkan sebagai format lain seperti sebuah screen saver atau file gambar. Saat dieksekusi pada mesin Anda, sebuah Trojan horse akan mengambil informasi dari sistem Anda–seperti nama user dan passwordnya–atau dapat membuat seorang hacker jahat mengambil alih komputer Anda secara remote (dari jarak jauh).

<<Software Antivirus Menjawab Panggilan Darurat>>

Para ahli virus telah mendata sekitar 40.000 jenis virus dan variannya selama bertahun-tahun, walau hanya 200 jenis saja yang saat ini aktif di belantara komputer. Sementara kebanyakan virus lebih banyak hanya mengganggu dan menghabiskan waktu kita, dari jenis yang sangat merusaklah yang sangat berbahaya bagi kesehatan [komputer dan kantung Anda].

Virus komputer telah ada sejak tahun 1960, sejak dimulainya era komputer, walau hingga kisaran tahun 1980 mereka kebanyakan hanya spesimen di laboratorium komputer, diciptakan oleh periset dan dilepas dalam lingkungan yang terkontrol untuk mengevaluasi efek mereka.

Saat virus pertama kali ditemukan di permukaan pada tahun 1980-an, penyebaran mereka sangat lambat dan berpindah melalui “jaringan penyelundup”: melalui floppy disk yang dijual dan dibagi pakai antar komputer. Tetapi dengan adanya Internet dan akses e-mail penyebaran virus semakin dipercepat.

Dua tahun yang lalu, dimulai dengan munculnya virus Melissa LoveLetter, penyebaran virus lewat e-mail terus meningkat sehingga perbandingan pengguna komputer biasa menghadapi virus pun semakin membesar. Virus e-mail sekarang menempati tempat teratas dimana ia mengambil porsi 81 persen penyebab komputer terinfeksi virus dan dapat menyebar ke dalam sistem dalam hitungan menit.

<<Berlatih Menggunakan Komputer Secara Aman>>

Jalan terbaik untuk melindungi diri [eh, komputer] Anda dari virus adalah jika Anda memiliki koneksi ke Internet, jangan membuka attachment e-mail dari orang yang tidak dikenal dan hindari mendownload dari sumber yang tidak jelas. Lawan keinginan Anda untuk mengklik-dobel isi mailbox Anda. Dan bila Anda mendapat sebuah attachment file dan Anda tidak memintanya, tanyakan pada si pengirim tentang isi attachment dan bagaimana cara menggunakannya tersebut sebelum dibuka.

Untuk memperketat keamanan, Anda perlu menginstall software scanning antivirus yang handal dan selalu mendownload updatenya secara teratur. Vendor software antivirus besar, seperti Symantec, Network Associates, Computer Associates, dan Kapersky Lab, menyediakan layanan update reguler (sebagai catatan Computer Associates InoculateIT merupakan software antivirus yang gratis). Beberapa vendor juga menawarkan layanan update reguler melalui situs Web perusahaan mereka.

Update secara reguler sangat penting. Para periset dari Computer Economics memperkirakan bahwa 30 persen dari usaha kecil sangat rentan terhadap bahaya virus dan itu dikarenakan mereka tidak mengupdate software antivirus mereka secara teratur atau mereka tidak menginstalasikannya secara benar.

<<Cara Kerja Software Antivirus>>

Software antivirus memindai isi harddisk komputer dengan dua cara. Bila terdapat virus yang dikenal (yaitu virus yang telah diketahui keberadaannya dan penangkalnya telah ditemukan) maka software tersebut akan mencari signature (tanda) virus–yaitu sebuah string unik pada byte program virus yang mengidentifikasikan virus tersebut seperti sebuah sidik jari–dan akan membuangnya dari sistem Anda. Kebanyakan software scanning tidak hanya mencari virus jenis awal saja, tetapi juga dapat mencari varian virus tersebut, karena kode signature virus tersebut biasanya serupa.

Dalam kasus virus baru yang belum ditemukan antidote-nya, software antivirus akan menjalankan program heuristic yang akan mencari aktivitas mirip virus pada sistem Anda. Bila program tersebut melihat ada gejala tak beres, ia akan mengkarantinakan program yang bermasalah tersebut dan akan menampilkan pesan peringatan pada Anda mengenai apa yang akan dilakukan oleh program tersebut (misalnya mengubah registry Windows Anda). Bila Anda dan software merasa bahwa program tersebut adalah virus, Anda dapat mengirimkan file yang telah terkarantina tersebut pada vendor software antivirus untuk dianalisa, menentukan signaturenya, menamainya dan memasukkannya ke dalam katalog, dan mengirimkan antidote-nya. Virus itu sekarang merupakan virus yang dikenal.

Bila virus tersebut tidak muncul lagi–hal tersebut sering terjadi karena virus tidak ditulis dengan baik untuk disebarkan–vendor akan mengkategorikan virus itu sebagai dormant (virus tidur). Tetapi sebagian virus menyebar seperti gempa: Penyebaran awalnya selalu disertai dengan kejadian susulan. Varian virus (virus jiplakan yang muncul setelah penyebaran virus pertama) akan menambah jumlah jenis virus yang ada.

Contoh adalah saat virus Melissa LoveLetter muncul di Amerika Serikat, variannya–VeryFunnyJoke–langsung muncul dalam beberapa saat, diikuti dengan lebih dari 30 jenis lainnya dalam dua bulan kemudian. Dan tidak semua varian berasal dari penulis program yang misterius. Beberapa perusahaan pernah terinfeksi oleh varian virus yang disebarkan oleh pegawainya sendiri yang penuh rasa ingin tahu terhadap virus yang mereka yang terima, menciptakan variannya, dan melepaskannya dalam sistem komputer perusahaan mereka–kadang secara tidak sengaja, kadang memang ingin melakukannya

CYBER CRIME

Kejahatan dunia maya (Inggris: cybercrime) adalah istilah yang mengacu kepada aktivitas kejahatan dengan komputer atau jaringan komputer menjadi alat, sasaran atau tempat terjadinya kejahatan. Termasuk ke dalam kejahatan dunia maya antara lain adalah penipuan lelang secara online, pemalsuan cek, penipuan kartu kredit/carding, confidence fraud, penipuan identitas, pornografi anak, dll.

Walaupun kejahatan dunia maya atau cybercrime umumnya mengacu kepada aktivitas kejahatan dengan komputer atau jaringan komputer sebagai unsur utamanya, istilah ini juga digunakan untuk kegiatan kejahatan tradisional di mana komputer atau jaringan komputer digunakan untuk mempermudah atau memungkinkan kejahatan itu terjadi.

Kejahatan yang berhubungan erat dengan penggunaan teknologi yang berbasis komputer dan jaringan telekomunikasi ini dikelompokkan dalam beberapa bentuk sesuai modus operandi yang ada, antara lain:

Karakteristik Cybercrime

Dalam perkembangannya kejahatan konvensional cybercrime dikenal dengan :

1. Kejahatan kerah biru

2. Kejahatan kerah putih

Cybercrime memiliki karakteristik unik yaitu :

1. Ruang lingkup kejahatan

2. Sifat kejahatan

3. Pelaku kejahatan

4. Modus kejahatan

5. Jenis kerugian yang ditimbulkan

Dari beberapa karakteristik diatas, untuk mempermudah penanganannya maka cybercrime diklasifikasikan :

a. Cyberpiracy : Penggunaan teknologi computer untuk mencetak ulang software atau informasi, lalu mendistribusikan informasi atau software tersebut lewat teknologi komputer.

b. Cybertrespass : Penggunaan teknologi computer untuk meningkatkan akses pada system computer suatu organisasi atau indifidu.

c. Cybervandalism : Penggunaan teknologi computer untuk membuat program yang menganggu proses transmisi elektronik, dan menghancurkan data dikomputer.

c. Perkiraan perkembangan cyber crime di masa depan

dapat diperkirakan perkembangan kejahatan cyber kedepan akan semakin meningkat seiring dengan perkembangan teknologi atau globalisasi dibidang teknologi informasi dan komunikasi, sebagai berikut :

Denial of Service Attack. Serangan tujuan ini adalah untuk memacetkan sistem dengan mengganggu akses dari pengguna jasa internet yang sah. Taktik yang digunakan adalah dengan mengirim atau membanjiri situs web dengan data sampah yang tidak perlu bagi orang yang dituju. Pemilik situs web menderita kerugian, karena untuk mengendalikan atau mengontrol kembali situs web tersebut dapat memakan waktu tidak sedikit yang menguras tenaga dan energi.

Hate sites. Situs ini sering digunakan oleh hackers untuk saling menyerang dan melontarkan komentar-komentar yang tidak sopan dan vulgar yang dikelola oleh para “ekstrimis” untuk menyerang pihak-pihak yang tidak disenanginya. Penyerangan terhadap lawan atau opponent ini sering mengangkat pada isu-isu rasial, perang program dan promosi kebijakan ataupun suatu pandangan (isme) yang dianut oleh seseorang / kelompok, bangsa dan negara untuk bisa dibaca serta dipahami orang atau pihak lain sebagai “pesan” yang disampaikan.

Cyber Stalking adalah segala bentuk kiriman e-mail yang tidak dikehendaki oleh user atau junk e-mail yang sering memakai folder serta tidak jarang dengan pemaksaan. Walaupun e-mail “sampah” ini tidak dikehendaki oleh para user.

Walaupun kejahatan dunia maya atau cybercrime umumnya mengacu kepada aktivitas kejahatan dengan komputer atau jaringan komputer sebagai unsur utamanya, istilah ini juga digunakan untuk kegiatan kejahatan tradisional di mana komputer atau jaringan komputer digunakan untuk mempermudah atau memungkinkan kejahatan itu terjadi.

MODUS OPERANDI CYBER CRIME

Kejahatan yang berhubungan erat dengan penggunaan teknologi yang berbasis komputer dan jaringan telekomunikasi ini dikelompokkan dalam beberapa bentuk sesuai modus operandi yang ada, antara lain:

- Unauthorized Access to Computer System and Service

Kejahatan yang dilakukan dengan memasuki/menyusup ke dalam suatusistem jaringan komputer secara tidak sah, tanpa izin atau tanpa sepengetahuan dari pemilik sistem jaringan komputer yang dimasukinya. Biasanya pelaku kejahatan (hacker) melakukannya dengan maksud sabotase ataupun pencurian informasi penting dan rahasia. Namun begitu, ada juga yang melakukannya hanya karena merasa tertantang untuk mencoba keahliannya menembus suatu sistem yang memiliki tingkat proteksi tinggi. Kejahatan ini semakin marak dengan berkembangnya teknologi Internet/intranet. Kita tentu belum lupa ketika masalah Timor Timur sedang hangat-hangatnya dibicarakan di tingkat internasional, beberapa website milik pemerintah RI dirusak oleh hacker (Kompas, 11/08/1999). Beberapa waktu lalu, hacker juga telah berhasil menembus masuk ke dalam data base berisi data para pengguna jasa America Online (AOL), sebuah perusahaan Amerika Serikat yang bergerak dibidang ecommerce yang memiliki tingkat kerahasiaan tinggi (Indonesian Observer, 26/06/2000). Situs Federal Bureau of Investigation (FBI) juga tidak luput dari serangan para hacker, yang mengakibatkan tidak berfungsinya situs ini beberapa waktu lamanya. - Illegal Contents

Merupakan kejahatan dengan memasukkan data atau informasi ke Internet tentang sesuatu hal yang tidak benar, tidak etis, dan dapat dianggap melanggar hukum atau mengganggu ketertiban umum. Sebagai contohnya, pemuatan suatu berita bohong atau fitnah yang akan menghancurkan martabat atau harga diri pihak lain, hal-hal yang berhubungan dengan pornografi atau pemuatan suatu informasi yang merupakan rahasia negara, agitasi dan propaganda untuk melawan pemerintahan yang sah dan sebagainya. - Data Forgery

Merupakan kejahatan dengan memalsukan data pada dokumen-dokumen penting yang tersimpan sebagai scripless document melalui Internet. Kejahatan ini biasanya ditujukan pada dokumen-dokumen e-commerce dengan membuat seolah-olah terjadi "salah ketik" yang pada akhirnya akan menguntungkan pelaku karena korban akan memasukkan data pribadi dan nomor kartu kredit yang dapat saja disalah gunakan. - Cyber Espionage

Merupakan kejahatan yang memanfaatkan jaringan Internet untuk melakukan kegiatan mata-mata terhadap pihak lain, dengan memasuki sistem jaringan komputer (computer network system) pihak sasaran. Kejahatan ini biasanya ditujukan terhadap saingan bisnis yang dokumen ataupun data pentingnya (data base) tersimpan dalam suatu sistem yang computerized (tersambung dalam jaringan komputer) - Cyber Sabotage and Extortion

Kejahatan ini dilakukan dengan membuat gangguan, perusakan atau penghancuran terhadap suatu data, program komputer atau sistem jaringan komputer yang terhubung dengan Internet. Biasanya kejahatan ini dilakukan dengan menyusupkan suatu logic bomb, virus komputer ataupun suatu program tertentu, sehingga data, program komputer atau sistem jaringan komputer tidak dapat digunakan, tidak berjalan sebagaimana mestinya, atau berjalan sebagaimana yang dikehendaki oleh pelaku. - Offense against Intellectual Property

Kejahatan ini ditujukan terhadap hak atas kekayaan intelektual yang dimiliki pihak lain di Internet. Sebagai contoh, peniruan tampilan pada web page suatu situs milik orang lain secara ilegal, penyiaran suatu informasi di Internet yang ternyata merupakan rahasia dagang orang lain, dan sebagainya. - Infringements of Privacy

Kejahatan ini biasanya ditujukan terhadap keterangan pribadi seseorang yang tersimpan pada formulir data pribadi yang tersimpan secara computerized, yang apabila diketahui oleh orang lain maka dapat merugikan korban secara materil maupun immateril, seperti nomor kartu kredit, nomor PIN ATM, cacat atau penyakit tersembunyi dan sebagainya.

Karakteristik Cybercrime

Dalam perkembangannya kejahatan konvensional cybercrime dikenal dengan :

1. Kejahatan kerah biru

2. Kejahatan kerah putih

Cybercrime memiliki karakteristik unik yaitu :

1. Ruang lingkup kejahatan

2. Sifat kejahatan

3. Pelaku kejahatan

4. Modus kejahatan

5. Jenis kerugian yang ditimbulkan

Dari beberapa karakteristik diatas, untuk mempermudah penanganannya maka cybercrime diklasifikasikan :

a. Cyberpiracy : Penggunaan teknologi computer untuk mencetak ulang software atau informasi, lalu mendistribusikan informasi atau software tersebut lewat teknologi komputer.

b. Cybertrespass : Penggunaan teknologi computer untuk meningkatkan akses pada system computer suatu organisasi atau indifidu.

c. Cybervandalism : Penggunaan teknologi computer untuk membuat program yang menganggu proses transmisi elektronik, dan menghancurkan data dikomputer.

c. Perkiraan perkembangan cyber crime di masa depan

dapat diperkirakan perkembangan kejahatan cyber kedepan akan semakin meningkat seiring dengan perkembangan teknologi atau globalisasi dibidang teknologi informasi dan komunikasi, sebagai berikut :

Denial of Service Attack. Serangan tujuan ini adalah untuk memacetkan sistem dengan mengganggu akses dari pengguna jasa internet yang sah. Taktik yang digunakan adalah dengan mengirim atau membanjiri situs web dengan data sampah yang tidak perlu bagi orang yang dituju. Pemilik situs web menderita kerugian, karena untuk mengendalikan atau mengontrol kembali situs web tersebut dapat memakan waktu tidak sedikit yang menguras tenaga dan energi.

Hate sites. Situs ini sering digunakan oleh hackers untuk saling menyerang dan melontarkan komentar-komentar yang tidak sopan dan vulgar yang dikelola oleh para “ekstrimis” untuk menyerang pihak-pihak yang tidak disenanginya. Penyerangan terhadap lawan atau opponent ini sering mengangkat pada isu-isu rasial, perang program dan promosi kebijakan ataupun suatu pandangan (isme) yang dianut oleh seseorang / kelompok, bangsa dan negara untuk bisa dibaca serta dipahami orang atau pihak lain sebagai “pesan” yang disampaikan.

Cyber Stalking adalah segala bentuk kiriman e-mail yang tidak dikehendaki oleh user atau junk e-mail yang sering memakai folder serta tidak jarang dengan pemaksaan. Walaupun e-mail “sampah” ini tidak dikehendaki oleh para user.

Senin, 16 Januari 2012

PEMBUATAN KABEL LAN

Tutorial singkat ini cocok sekali buat Anda yang sedang membuat jaringan komputer ‘MURAH’ khususnya yang terdiri lebih dari dua client yang pake hub (jauh lebih murah daripada router ). To the point! Apa sih kabel UTP itu? Kabel UTP itu adalah kabel khusus buat transmisi data. UTP, singkatan dari “Unshielded Twisted Pair”. Disebut unshielded karena kurang tahan terhadap interferensi elektromagnetik. Dan disebut twisted pair karena di dalamnya terdapat pasangan kabel yang disusun spiral alias saling berlilitan. Ada 5 kategori kabel UTP. Dari kategori 1 sampai kategori 5. Untuk jaringan komputer yang terkenal adalah kategori 3 dan kategori 5.

Kategori 3 bisa untuk transmisi data sampai 10 mbps, sedang kategori 5 sampai 100 mbps. Kalau hanya buat misalnya jaringan komputer di kantor atau kampus atau warnet, paling hemat ya menggunakan yang kategori 3. Itu sudah lebih dari cukup.Setahu penulis ada banyak merek yang beredar di pasaran, hanya saja yang terkenal bandel dan relatif murah adalah merek Belden – made in USA. Kalau mau yang lebih murah dan penggunaannya banyak, maka beli saja yang satu kotak, panjangnya sekitar 150 meter. Jangan lupa beli konektornya. Konektornya bentuknya seperti colokan telepon hanya saja lebih besar. Bilang saja mau beli konektor RJ-45.

Kategori 3 bisa untuk transmisi data sampai 10 mbps, sedang kategori 5 sampai 100 mbps. Kalau hanya buat misalnya jaringan komputer di kantor atau kampus atau warnet, paling hemat ya menggunakan yang kategori 3. Itu sudah lebih dari cukup.Setahu penulis ada banyak merek yang beredar di pasaran, hanya saja yang terkenal bandel dan relatif murah adalah merek Belden – made in USA. Kalau mau yang lebih murah dan penggunaannya banyak, maka beli saja yang satu kotak, panjangnya sekitar 150 meter. Jangan lupa beli konektornya. Konektornya bentuknya seperti colokan telepon hanya saja lebih besar. Bilang saja mau beli konektor RJ-45.

OK sekarang peralatan udah siap, penulis mulai saja. Secara umum, pemasangan kabel UTP tersebut ada dua tipe, yaitu tipe straight dan tipe cross. Disebut tipe straight soalnya masing-masing kabel yang jumlahnya 8 itu berkorespondensi 1-1, langsung. Sedangkan disebut cross soalnya ada persilangan pada susunan kabelnya. Bingung?OK! Untuk tipe straight itu digunakan untuk menyambungkan kabel dari client ke hub. Sedangkan untuk tipe cross adalah untuk client langsung terhubung ke client (cpu to cpu) atau juga dari hub ke hub.

OK sekarang peralatan udah siap, penulis mulai saja. Secara umum, pemasangan kabel UTP tersebut ada dua tipe, yaitu tipe straight dan tipe cross. Disebut tipe straight soalnya masing-masing kabel yang jumlahnya 8 itu berkorespondensi 1-1, langsung. Sedangkan disebut cross soalnya ada persilangan pada susunan kabelnya. Bingung?OK! Untuk tipe straight itu digunakan untuk menyambungkan kabel dari client ke hub. Sedangkan untuk tipe cross adalah untuk client langsung terhubung ke client (cpu to cpu) atau juga dari hub ke hub.

Kita bahas dulu yang tipe straight

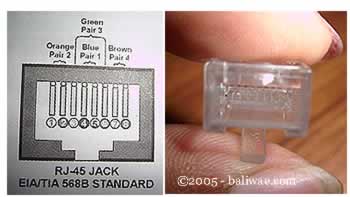

Yang penting adalah pin nomor 1,2,3 dan 6. Jadi misal yang disambung hanya pin 1,2,3 dan 6 sedangkan pin yang lain tidak dipasang, tidak jadi masalah. Untuk lebih jelasnya silakan lihat gambar di bawah yang penulis foto dari sebuah buku.

Yang penting adalah pin nomor 1,2,3 dan 6. Jadi misal yang disambung hanya pin 1,2,3 dan 6 sedangkan pin yang lain tidak dipasang, tidak jadi masalah. Untuk lebih jelasnya silakan lihat gambar di bawah yang penulis foto dari sebuah buku.

Untuk tipe cross itu digunakan untuk menyambungkan langsung antar dua PC, atau yang umumnya digunakan untuk menyambungkan antar hub. (misalnya karena colokan di hubnya kurang). Cara pemasangannya juga sebenarnya mudah, sama seperti tipe straight, pin yang digunakan juga sebenarnya hanya 4 pin saja, yaitu pin 1, 2, 3 dan 6. Yang berbeda adalah cara pasangnya. Kalau pada tipe cross, pin 1 disambungkan ke pin 3 ujung yang lain, pin 2 ke 6, pin 3 ke 1 dan pin 6 ke 2. Praktisnya begini, pada ujung pertama Anda bisa susun pinnya sesuai standar untuk yang tipe “straight”, sementara itu di ujung yang lain Anda susun pinnya sesuai standar buat tipe “cross”.Masih bingung? Begini cara mudahnya:Ujung pertama:

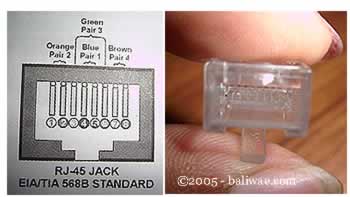

Foto RJ – 45 yang masih baru, belum di gencet pake tang

Satu lagi yang sangat penting, Anda harus punya tang khusus buat memasang konektor ke kabel UTP, istilah kerennya adalah “crimp tool”. Alat ini gunanya untuk ‘mematikan’ atau ‘menanam’ konektor ke kabel UTP. Jadi sekali sudah di ‘tang’, maka sudah tidak bisa dicopot lagi konektornya. Dan kalau mau yang lebih OK, biar tidak nanggung maka beli pula sebuah LAN tester. Anda bisa membeli yang merek dari Taiwan saja agar lebih murah. Bentuknya seperti kotak dan ada lampu LED-nya delapan pasang dan bisa kedap-kedip.

Kita bahas dulu yang tipe straight

Tipe ini adalah yang paling gampang dibuat. Kenapa? Soalnya langsung korespondensinya 1-1. Standar urutannya begini (dilihat dari lubang konektor, dari kiri ke kanan – lihat Gambar 4) : 2 oranye – 1 hijau – 2 biru – 1 hijau – 2 coklat . 2 oranye disini maksudnya pasangan oranye muda sama oranye tua dan seterusnya. Tapi tidak usah ikut standar pewarnaan itu juga sebenarnya tidak masalah. Yang penting urutan kabelnya. Misal ujung pertama urutan pin pertamanya oranye muda, maka ujung yang lain urutan pin pertamanya juga harus oranye muda, jadi antar ujung saling nyambung. Sebenarnya tidak semua pin tersebut digunakan.

Yang kiri urutan korespondensi buat tipe straight, yang kanan yang cross

Waktu akan memasangnya, maka potong ujung kabelnya, kemudian susun kabelnya trus diratakan dengan pisau potong yang ada pada crimp tool. Andak tidak perlu repot harus melepaskan isolasi pada bagian ujung kabel, karena waktu Anda memasukan kabel itu ke konektor lalu ditekan (pressed) dengan menggunakan crimp tool, sebenarnya saat itu pin yang ada di konektor menembus sampai ke dalam kabel. Perhatikan, agar penekannya (pressing) yang keras, soalnya kalau tidak keras kadang pin tersebut tidak tembus ke dalam isolasi kabelnya. Kalau sudah kemudian Anda test menggunakan LAN tester. Masukkan ujung ujung kabel ke alatnya, kemudian nyalakan, kalau lampu led yang pada LAN tester menyala semua, dari nomor 1 sampai 8 berarti Anda telah sukses. Kalau ada salah satu yang tidak menyala berarti kemungkinan pada pin nomor tersebut ada masalah. Cara paling mudah yaitu Anda tekan (press) lagi menggunakan tang. Kemungkinan pinnya belum tembus. Kalau sudah Anda tekan tetapi masih tidak nyambung, maka coba periksa korespondensinya antar pin udah 1-1 atau belum. Kalau ternyata sudah benar dan masih gagal, berarti memang Anda belum beruntung. Ulangi lagi sampai berhasil.

LAN TESTER – alat untuk memeriksa benar tidaknya sambungan kabel. Untuk tipe straight jika benar maka led 1 sampai 8 berkedip.

Berikut adalah gambar dari bawah dari ujung kabel UTP yang sudah dipasangi konektor dan berhasil dengan baik (urutan pewarnaan pinnya ikut standar):

urutan pin standar

Dan kalau yang ini tidak standar, coba perhatikan urutan warna pinnya, sangat tidak standar, tapi tetap saja bisa, yang penting korespondensinya satu satu (khusus tipe straight):

urutan pin TIDAK standar

Tipe Cross

Untuk tipe cross itu digunakan untuk menyambungkan langsung antar dua PC, atau yang umumnya digunakan untuk menyambungkan antar hub. (misalnya karena colokan di hubnya kurang). Cara pemasangannya juga sebenarnya mudah, sama seperti tipe straight, pin yang digunakan juga sebenarnya hanya 4 pin saja, yaitu pin 1, 2, 3 dan 6. Yang berbeda adalah cara pasangnya. Kalau pada tipe cross, pin 1 disambungkan ke pin 3 ujung yang lain, pin 2 ke 6, pin 3 ke 1 dan pin 6 ke 2. Praktisnya begini, pada ujung pertama Anda bisa susun pinnya sesuai standar untuk yang tipe “straight”, sementara itu di ujung yang lain Anda susun pinnya sesuai standar buat tipe “cross”.Masih bingung? Begini cara mudahnya:Ujung pertama:

- oranye muda

- oranye tua

- hijau muda

- biru muda

- biru tua

- hijau tua

- coklat muda

- coklat tua

- hijau muda

- hijau tua

- orange muda

- biru muda

- biru tua

- orange tua

- coklat muda

- coklat tua

Langganan:

Postingan (Atom)